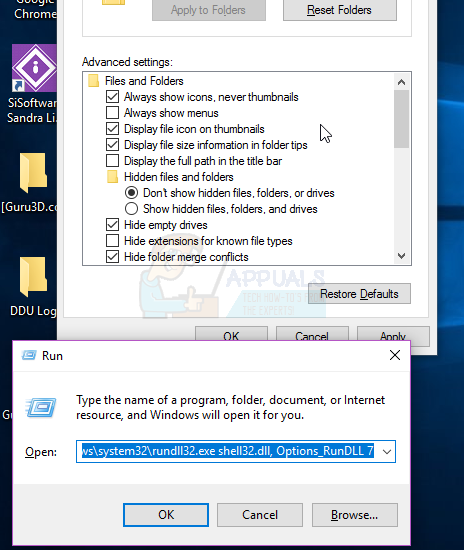

Μήνυμα Ransom Δημιουργήθηκε από Xbash στη βάση δεδομένων MySQL

Ένα νέο κακόβουλο λογισμικό γνωστό ως « Xbash «Ανακαλύφθηκε από ερευνητές της Μονάδας 42, ανέφερε μια ανάρτηση ιστολογίου στο Palo Alto Networks . Αυτό το κακόβουλο λογισμικό είναι μοναδικό στην ισχύ στόχευσής του και επηρεάζει ταυτόχρονα τους διακομιστές Microsoft Windows και Linux. Οι ερευνητές της Unit 42 έχουν συνδέσει αυτό το κακόβουλο λογισμικό με την Iron Group, η οποία είναι μια ομάδα ηθοποιών απειλών που ήταν γνωστή στο παρελθόν για επιθέσεις ransomware.

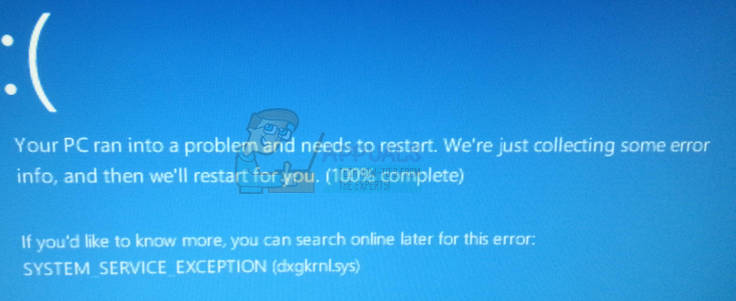

Σύμφωνα με την ανάρτηση του ιστολογίου, το Xbash έχει δυνατότητες νομίσματος, αυτοδιάδοσης και ransonware. Διαθέτει επίσης κάποιες δυνατότητες οι οποίες όταν υλοποιούνται, μπορούν να επιτρέψουν στο κακόβουλο λογισμικό να εξαπλωθεί αρκετά γρήγορα στο δίκτυο ενός οργανισμού, με παρόμοιους τρόπους όπως το WannaCry ή το Petya / NotPetya.

Χαρακτηριστικά Xbash

Σχολιάζοντας τα χαρακτηριστικά αυτού του νέου κακόβουλου λογισμικού, οι ερευνητές της Unit 42 έγραψαν: «Πρόσφατα η Unit 42 χρησιμοποίησε το Palo Alto Networks WildFire για να εντοπίσει μια νέα οικογένεια κακόβουλων προγραμμάτων που στοχεύει διακομιστές Linux. Μετά από περαιτέρω έρευνα, συνειδητοποιήσαμε ότι είναι ένας συνδυασμός botnet και ransomware που αναπτύχθηκε από μια ενεργή ομάδα εγκλήματος στον κυβερνοχώρο Iron (aka Rocke) φέτος. Ονομάσαμε αυτό το νέο κακόβουλο λογισμικό 'Xbash', με βάση το όνομα της αρχικής κύριας μονάδας του κακόβουλου κώδικα. '

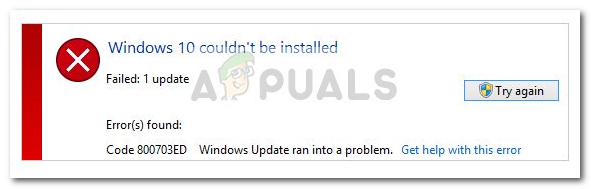

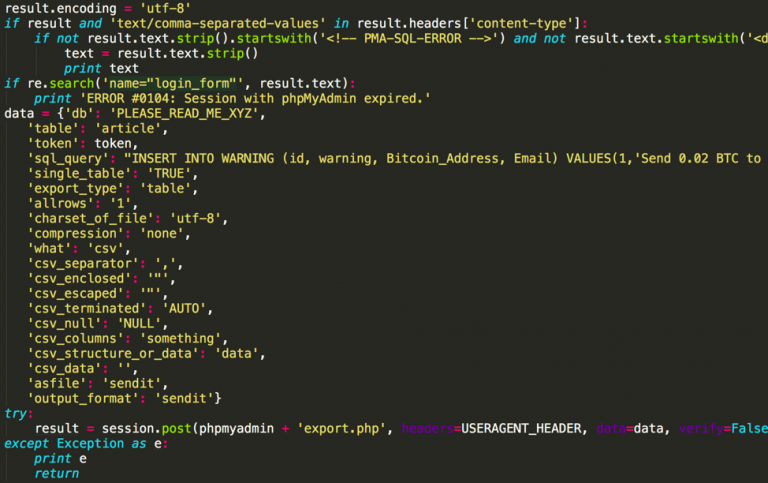

Το Iron Group στοχεύει στο παρελθόν στην ανάπτυξη και διάδοση παραβιάσεων συναλλαγών κρυπτονομισμάτων ή των ανθρακωρύχων Trojans που προορίζονται κυρίως για στόχευση των Microsoft Windows. Ωστόσο, το Xbash στοχεύει στην ανακάλυψη όλων των μη προστατευόμενων υπηρεσιών, στη διαγραφή των βάσεων δεδομένων MySQL, PostgreSQL και MongoDB των χρηστών, και λύτρα για τα Bitcoin. Τρεις γνωστές ευπάθειες που χρησιμοποιούνται από το Xbash για τη μόλυνση των Windows Systems είναι τα Hadoop, Redis και ActiveMQ.

Το Xbash εξαπλώνεται κυρίως στοχεύοντας τυχόν αδυναμίες και αδύναμους κωδικούς πρόσβασης. είναι καταστρεπτικά δεδομένα , υπονοώντας ότι καταστρέφει βάσεις δεδομένων που βασίζονται σε Linux ως δυνατότητες ransomware. Δεν υπάρχουν επίσης λειτουργίες στο Xbash που θα αποκαθιστούσαν τα κατεστραμμένα δεδομένα μετά την εξόφληση των λύτρων.

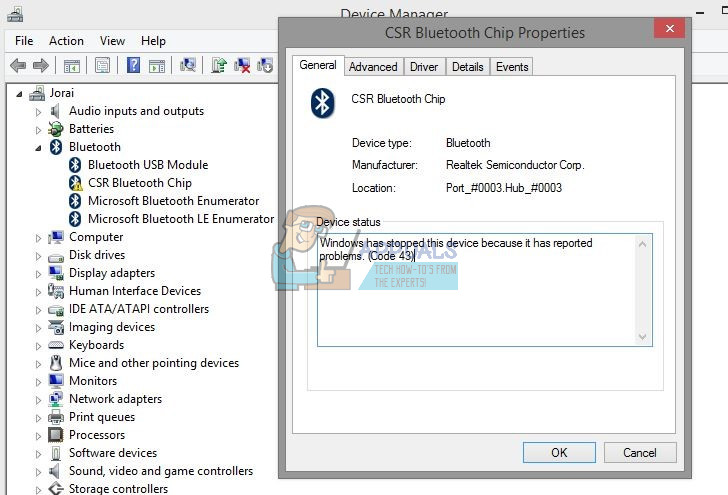

Σε αντίθεση με τα προηγούμενα διάσημα botnets Linux όπως το Gafgyt και το Mirai, το Xbash είναι ένα botnet Linux επόμενου επιπέδου που επεκτείνει τον στόχο του σε δημόσιους ιστότοπους καθώς στοχεύει τομείς και διευθύνσεις IP.

Το Xbash δημιουργεί μια λίστα διευθύνσεων IP στο υποδίκτυο του θύματος και εκτελεί σάρωση θύρας (Palo Alto Networks)

Υπάρχουν ορισμένες άλλες λεπτομέρειες σχετικά με τις δυνατότητες του κακόβουλου λογισμικού:

- Διαθέτει δυνατότητες botnet, coinmining, ransomware και αυτοδιάδοσης.

- Στοχεύει συστήματα που βασίζονται σε Linux για τις δυνατότητες ransomware και botnet.

- Στοχεύει συστήματα που βασίζονται στα Microsoft Windows για τις δυνατότητές του για συγχώνευση και αυτοδιάδοση.

- Το στοιχείο ransomware στοχεύει και διαγράφει βάσεις δεδομένων που βασίζονται σε Linux.

- Μέχρι σήμερα, έχουμε παρατηρήσει 48 εισερχόμενες συναλλαγές σε αυτά τα πορτοφόλια με συνολικό εισόδημα περίπου 0,964 bitcoin, πράγμα που σημαίνει ότι 48 θύματα έχουν πληρώσει περίπου 6.000 δολάρια ΗΠΑ συνολικά (κατά τη στιγμή αυτής της γραφής).

- Ωστόσο, δεν υπάρχουν ενδείξεις ότι τα καταβληθέντα λύτρα είχαν ως αποτέλεσμα την αποκατάσταση των θυμάτων.

- Στην πραγματικότητα, δεν μπορούμε να βρούμε κανένα αποδεικτικό στοιχείο για οποιαδήποτε λειτουργικότητα που καθιστά δυνατή την ανάκτηση μέσω της πληρωμής με λύτρα.

- Η ανάλυσή μας δείχνει ότι αυτό είναι πιθανότατα το έργο της Iron Group, μιας ομάδας που συνδέεται δημόσια με άλλες εκστρατείες ransomware, συμπεριλαμβανομένων εκείνων που χρησιμοποιούν το Σύστημα Τηλεχειριστηρίου (RCS), του οποίου ο πηγαίος κώδικας πιστεύεται ότι έχει κλαπεί από το ' HackingTeam 'Το 2015.

Προστασία από το Xbash

Οι οργανισμοί μπορούν να χρησιμοποιήσουν μερικές τεχνικές και συμβουλές που δόθηκαν από τους ερευνητές της Μονάδας 42 προκειμένου να προστατευθούν από πιθανές επιθέσεις του Xbash:

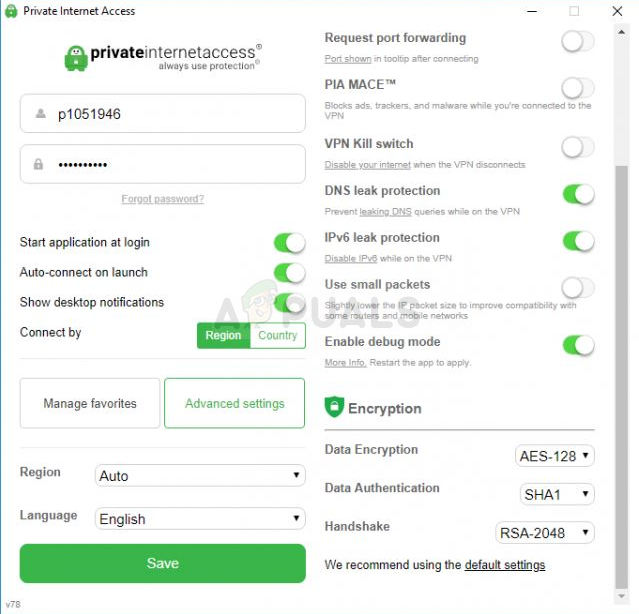

- Χρήση ισχυρών, μη προεπιλεγμένων κωδικών πρόσβασης

- Διατηρώντας ενημερωμένες τις ενημερώσεις ασφαλείας

- Εφαρμογή ασφάλειας τελικού σημείου σε συστήματα Microsoft Windows και Linux

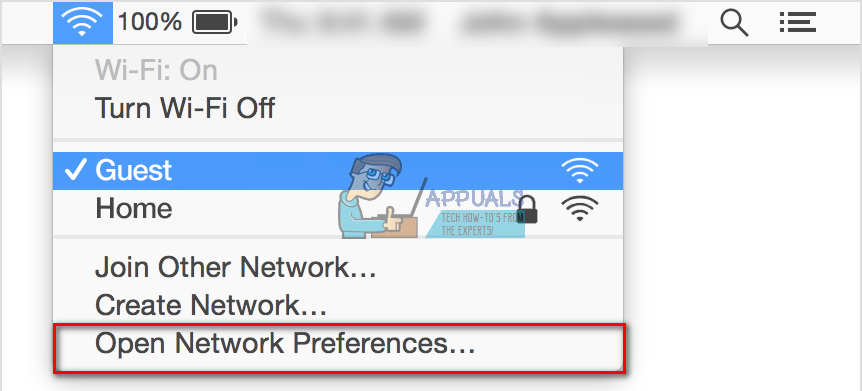

- Αποτροπή πρόσβασης σε άγνωστους κεντρικούς υπολογιστές στο Διαδίκτυο (για την αποτροπή πρόσβασης σε διακομιστές εντολών και ελέγχου)

- Εφαρμογή και διατήρηση αυστηρών και αποτελεσματικών αντιγράφων ασφαλείας και αποκατάστασης διαδικασιών και διαδικασιών.