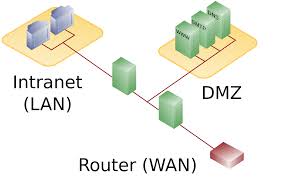

Στην ασφάλεια υπολογιστών, ένα DMZ (μερικές φορές αναφέρεται ως περιμετρική δικτύωση) είναι ένα φυσικό ή λογικό υποδίκτυο που περιέχει και εκθέτει τις υπηρεσίες εξωτερικού προσώπου ενός οργανισμού σε ένα μεγαλύτερο μη αξιόπιστο δίκτυο, συνήθως στο Διαδίκτυο. Ο σκοπός ενός DMZ είναι να προσθέσει ένα επιπλέον επίπεδο ασφάλειας στο τοπικό δίκτυο (LAN) ενός οργανισμού. Ένας εξωτερικός εισβολέας έχει πρόσβαση μόνο σε εξοπλισμό στο DMZ, παρά σε οποιοδήποτε άλλο μέρος του δικτύου. Το όνομα προέρχεται από τον όρο «αποστρατικοποιημένη ζώνη», μια περιοχή μεταξύ εθνικών κρατών όπου δεν επιτρέπεται η στρατιωτική δράση.

Είναι κοινή πρακτική να έχετε ένα τείχος προστασίας και μια αποστρατικοποιημένη ζώνη (DMZ) στο δίκτυό σας, αλλά πολλοί άνθρωποι, ακόμη και επαγγελματίες πληροφορικής, δεν καταλαβαίνουν πραγματικά γιατί, εκτός από κάποια αόριστη ιδέα της ημι-ασφάλειας.

Οι περισσότερες επιχειρήσεις που φιλοξενούν τους δικούς τους διακομιστές λειτουργούν τα δίκτυά τους με ένα DMZ που βρίσκεται στην περίμετρο του δικτύου τους, συνήθως λειτουργούν σε ξεχωριστό τείχος προστασίας ως ημι-αξιόπιστη περιοχή για συστήματα που διασυνδέονται με τον έξω κόσμο.

Γιατί υπάρχουν τέτοιες ζώνες και τι είδους συστήματα ή δεδομένα πρέπει να υπάρχουν σε αυτές;

Για να διατηρηθεί η πραγματική ασφάλεια, είναι σημαντικό να κατανοήσετε με σαφήνεια τον σκοπό ενός DMZ.

Τα περισσότερα τείχη προστασίας είναι συσκευές ασφαλείας σε επίπεδο δικτύου, συνήθως συσκευή ή συσκευή σε συνδυασμό με εξοπλισμό δικτύου. Προορίζονται να παρέχουν ένα κοκκώδες μέσο ελέγχου πρόσβασης σε ένα βασικό σημείο σε ένα επιχειρηματικό δίκτυο. Το DMZ είναι μια περιοχή του δικτύου σας που διαχωρίζεται από το εσωτερικό σας δίκτυο και το Διαδίκτυο, αλλά συνδέεται και στα δύο.

Ένα DMZ προορίζεται να φιλοξενήσει συστήματα που πρέπει να είναι προσβάσιμα στο Διαδίκτυο αλλά με διαφορετικούς τρόπους από το εσωτερικό σας δίκτυο. Ο βαθμός διαθεσιμότητας στο Διαδίκτυο σε επίπεδο δικτύου ελέγχεται από το τείχος προστασίας. Ο βαθμός διαθεσιμότητας στο Διαδίκτυο σε επίπεδο εφαρμογής ελέγχεται από λογισμικό και είναι πραγματικά ένας συνδυασμός διακομιστή Web, λειτουργικού συστήματος, προσαρμοσμένης εφαρμογής και συχνά λογισμικού βάσης δεδομένων.

Το DMZ επιτρέπει συνήθως περιορισμένη πρόσβαση από το Διαδίκτυο και από το εσωτερικό δίκτυο. Οι εσωτερικοί χρήστες πρέπει συνήθως να έχουν πρόσβαση σε συστήματα εντός του DMZ για να ενημερώνουν πληροφορίες ή να χρησιμοποιούν δεδομένα που συλλέγονται ή επεξεργάζονται εκεί. Το DMZ προορίζεται να επιτρέψει στο κοινό πρόσβαση σε πληροφορίες μέσω του Διαδικτύου, αλλά με περιορισμένους τρόπους. Όμως, επειδή υπάρχει έκθεση στο Διαδίκτυο και σε έναν κόσμο ευφυών ανθρώπων, υπάρχει πάντα ένας κίνδυνος να παραβιαστούν αυτά τα συστήματα.

Ο αντίκτυπος του συμβιβασμού είναι διττός: πρώτον, οι πληροφορίες σχετικά με τα εκτεθειμένα συστήματα θα μπορούσαν να χαθούν (δηλαδή, να αντιγραφούν, να καταστραφούν ή να καταστραφούν) και δεύτερον, το ίδιο το σύστημα μπορεί να χρησιμοποιηθεί ως πλατφόρμα για περαιτέρω επιθέσεις σε ευαίσθητα εσωτερικά συστήματα.

Για να μετριαστεί ο πρώτος κίνδυνος, το DMZ θα πρέπει να επιτρέπει την πρόσβαση μόνο μέσω περιορισμένων πρωτοκόλλων (π.χ. HTTP για κανονική πρόσβαση στον Ιστό και HTTPS για κρυπτογραφημένη πρόσβαση στον Ιστό). Στη συνέχεια, τα ίδια τα συστήματα πρέπει να διαμορφωθούν προσεκτικά ώστε να παρέχουν προστασία μέσω αδειών, μηχανισμών ελέγχου ταυτότητας, προσεκτικού προγραμματισμού και μερικές φορές κρυπτογράφησης.

Σκεφτείτε ποιες πληροφορίες θα συγκεντρώσει και θα αποθηκεύσει ο ιστότοπος ή η εφαρμογή σας. Αυτό μπορεί να χαθεί εάν τα συστήματα διακυβεύονται μέσω κοινών επιθέσεων στο Web, όπως μια ένεση SQL, υπερχείλιση buffer ή λανθασμένα δικαιώματα.

Για τον μετριασμό του δεύτερου κινδύνου, τα συστήματα DMZ δεν πρέπει να εμπιστεύονται συστήματα που βρίσκονται βαθύτερα στο εσωτερικό δίκτυο. Με άλλα λόγια, τα συστήματα DMZ δεν πρέπει να γνωρίζουν τίποτα για τα εσωτερικά συστήματα, αν και ορισμένα εσωτερικά συστήματα μπορεί να γνωρίζουν τα συστήματα DMZ. Επιπλέον, τα στοιχεία ελέγχου πρόσβασης DMZ δεν πρέπει να επιτρέπουν στα συστήματα DMZ να ξεκινούν περαιτέρω συνδέσεις στο δίκτυο. Αντίθετα, οποιαδήποτε επαφή με συστήματα DMZ πρέπει να ξεκινά από εσωτερικά συστήματα. Εάν ένα σύστημα DMZ διακυβεύεται ως πλατφόρμα επίθεσης, τα μόνα συστήματα που είναι ορατά θα πρέπει να είναι άλλα συστήματα DMZ.

Είναι σημαντικό οι διαχειριστές πληροφορικής και οι ιδιοκτήτες επιχειρήσεων να κατανοήσουν τους τύπους ζημιών που ενδέχεται να προκύψουν σε συστήματα που εκτίθενται στο Διαδίκτυο, καθώς και στους μηχανισμούς και τις μεθόδους προστασίας, όπως τα DMZ. Οι ιδιοκτήτες και οι διαχειριστές μπορούν να λαμβάνουν τεκμηριωμένες αποφάσεις μόνο για τους κινδύνους που είναι διατεθειμένοι να αποδεχτούν όταν έχουν πλήρη αντίληψη για το πόσο αποτελεσματικά τα εργαλεία και οι διαδικασίες τους μετριάζουν αυτούς τους κινδύνους.

Διαβάστε 3 λεπτά

![«Ελέγξτε το PIN και δοκιμάστε να συνδεθείτε ξανά» Σφάλμα σύζευξης Bluetooth στα Windows 10 [FIXED]](https://jf-balio.pt/img/how-tos/48/check-pin-try-connecting-again-bluetooth-pairing-error-windows-10.png)