Adobe Acrobat Reader. Defkey

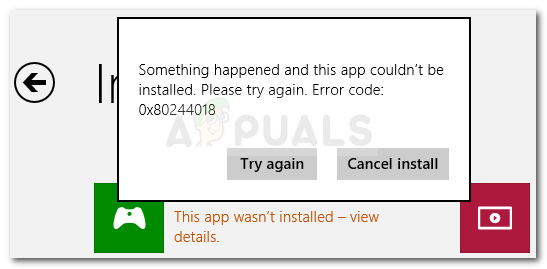

Αναγνωριστικό ευπάθειας μνήμης υψηλού κινδύνου εκτός ορίων 121244 με την ένδειξη CVE-2018-5070 ανακαλύφθηκε στο λογισμικό Acrobat Reader της Adobe. Η ευπάθεια φαίνεται να επηρεάζει τις ακόλουθες τρεις εκδόσεις του λογισμικού: 2015.006.30418 και παλαιότερες, 2017.011.30080 και παλαιότερες, και 2018.011.20040 και παλαιότερες. Οι δυνατότητες εκμετάλλευσης κοινοποιήθηκαν στην ομάδα ασφαλείας της Adobe στις 10 Ιουλίου 2018 και από τότε, μόλις πρόσφατα, η Adobe κυκλοφόρησε ένα ενημερωτικό δελτίο που προτείνει μετριασμό με μια ενημέρωση κώδικα για την επίλυση της απειλής που δημιουργεί αυτή η ευπάθεια.

Αυτή η ευπάθεια πρόσβασης στη μνήμη εκτός ορίου χαρακτηρίζεται ως κρίσιμη σε σοβαρότητα, αξιολογείται ως βαθμολογία 6 βάσης έναντι του προτύπου CVSS. Διαπιστώνεται ότι επηρεάζει το λογισμικό σε όλες τις εκδόσεις των λειτουργικών συστημάτων Windows, Linux και MacOS, εφόσον η έκδοση του Adobe Acrobat Reader είναι μία από τις τρεις γενιές που αναφέρονται παραπάνω. Η αρχή της εκμετάλλευσης είναι ίδια με μια παρόμοια περίπτωση στο Adobe Flash Player εκτός ορίων ευπάθεια που ανακαλύφθηκε πρόσφατα. Η ευπάθεια εκτίθεται όταν ανοίγει ένα κακόβουλο αρχείο στο πλαίσιο του λογισμικού Adobe Acrobat. Το αρχείο μπορεί στη συνέχεια είτε να καταστρέψει τη μνήμη του λογισμικού είτε να εκτελέσει κακόβουλες εντολές από απόσταση που θα μπορούσαν να θέσουν σε κίνδυνο το απόρρητο και την ασφάλεια του χρήστη μέσω του κακόβουλου κώδικα που μεταφέρει.

Οι χάκερ που εκμεταλλεύονται αυτήν την ευπάθεια είναι σε θέση να εκτελέσουν μη εξουσιοδοτημένες εντολές ή να τροποποιήσουν τη μνήμη όπως με μια τυπική υπερχείλιση buffer. Με την απλή τροποποίηση ενός δείκτη, ο εισβολέας μπορεί να ανακατευθύνει μια λειτουργία για να εκτελέσει τον επιδιωκόμενο κακόβουλο κώδικα. Ο κώδικας μπορεί να πραγματοποιήσει ενέργειες που κυμαίνονται από την κλοπή προσωπικών πληροφοριών, περιεχομένου ή την εκτέλεση άλλων αυθαίρετων εντολών στο πλαίσιο των δικαιωμάτων του χρήστη για αντικατάσταση δεδομένων ασφαλείας για την εφαρμογή και παραβίαση του λογισμικού. Δεν απαιτείται έλεγχος ταυτότητας για να το κάνει ο εισβολέας. Ενώ ο εισβολέας εκμεταλλεύεται αυτήν την ευπάθεια, θα ενεργοποιήσει το σφάλμα εγγραφής μνήμης εκτός ορίου, ενώ εκτελεί τον κακόβουλο κώδικα υπό την εξουσιοδότηση του χρήστη όπως είχε προβλεφθεί. Ο αρνητικός αντίκτυπος αυτού του τύπου εκμετάλλευσης βρίσκεται εντός του πεδίο εφαρμογής ακεραιότητας, εμπιστευτικότητας και διαθεσιμότητας.

Περαιτέρω τεχνικές λεπτομέρειες για το θέμα δεν αποκαλύφθηκαν αλλά μετριασμός οδηγός δημοσιεύτηκε στο ενημερωτικό δελτίο ασφαλείας της εταιρείας, το οποίο πρότεινε στους χρήστες να ενημερώσουν στις εκδόσεις 2015.006.30434, 2017.011.30096 ή 2018.011.20055.